前言

所有渗透、测试的操作,都遵从一个原则:新的能用就用新的,不能用新的就用最稳定的。

大环境原则

- 物理机断网

- VMware workstation 14.x

- 系统全英文

攻击环境的配置:

主渗透系统[win10]

Enterprise Edition或Professional。

基础配置

- 更新到微软最新版版本,并删除更新时下载的临时文件:怎么删除Win10自动下载的更新安装包?

- 关闭自动更新,避免渗透的时候更新,影响发挥:win10怎样彻底关闭自动更新?

- 关闭windows defender,以避免自己工具被杀:Win10系统怎么彻底关闭Windows defender

- 关闭相关危险端口,比如445,管理员权限CMD运行:

REG ADD HKLM\SYSTEM\CurrentControlSet\services\NetBT\Parameters /v SMBDeviceEnabled /T REG_QWORD /D 0 /F&&sc config LanmanServer start= disabled&&net stop lanmanserver /y

渗透环境配置

- PentestBox

推荐pentestbox作为windows主要渗透工具来源,因为套件内置均为开源软件,亦或是较为容易逆向的工具,安全性较好。常见的web扫描,利用工具,它都内置有了的。比如burp suite 、sqlmap、vega,但bp是试用版,没有扫描功能,所以可以下载破解版,替换掉原版的,毕竟pentestbox可自定义程度很高,我们可以依托它来组装自己的渗透工具包。利用的是它的alias,可直接cmd输入命令,调用出我们想要的工具。

Windows渗透利器之Pentest BOX使用详解(一)

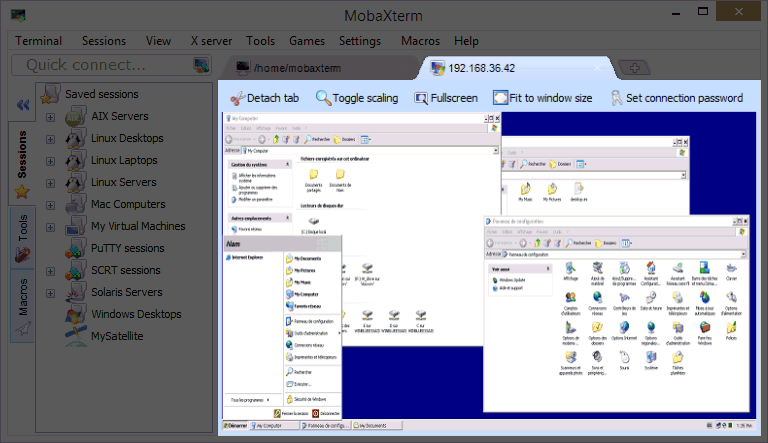

- 终端连接工具[mobaxterm]

支持各种协议的连接,ssh sftp ftp tftp rdp http 等等,还支持搭建各种服务,如http ftp,自定义高亮,付费版功能会更加多。

- 其他工具

副渗透系统[win7]

Ultimate或Professional。用来放置一些安全性较差的工具,比如一些下载站下载的工具,还可以运行一些不支持win10或兼容性比较差的。

副渗透系统[Kali]

我这里用Kali代指一些别人集成好的渗透系统,因为有时候我们还是会用到这些系统里面的某些工具的,特别是Ruby环境,我们可以用来当作测试环境,测试一些我们使用的还不熟练的操作或者功能。2019年十大最佳渗透测试/黑客操作系统

测试环境配置

新建各个系统的虚拟机吧,所有系统刚装好,都用VMware的快照功能做好快照,不懂可以看:VMware的快照功能。 实际渗透的时候,可能需要安装什么旗舰版、专业版、家庭版、教育版,测试的时候需要跟目标系统保持一致。系统下载:http://msdn.itellyou.cn/

- Windows xp

- windows server 2003

- windows 7

- windows server 2008

- windows 8.1

- windows server 2012

- windows 10

- windows server 2016

渗透环节工具导图